Extender w Ergonet.pl – elastyczne i bezpieczne IT!

Możesz wykorzystać więcej możliwości serwerów i maszyn wirtualnych VMware oraz Twoich licencji VMware (od wersji Essentials). Zapewnij Twojej firmie szybko i bezpiecznie dodatkowe zasoby IT w chmurze Ergonet dzięki rozwiązaniu Extender. Uruchomisz je łatwo. Łatwo zapewnisz sobie także dostępność w przypadku awarii. Możemy być Twoim pierwszym partnerem IT w 2018 roku!

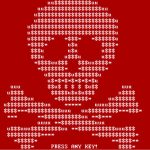

Zaszyfrowała komputery, serwery, uniemożliwia korzystanie z poczty elektronicznej. Wciąż trwa ustalanie, w jaki sposób rozprzestrzenia się złośliwe oprogramowanie.

Zaszyfrowała komputery, serwery, uniemożliwia korzystanie z poczty elektronicznej. Wciąż trwa ustalanie, w jaki sposób rozprzestrzenia się złośliwe oprogramowanie.